La Freebox est avant tout la porte vers le reste du monde pour mon réseau. Mais bien configurée, elle est aussi une protection efficace contre les fameux danger d'Internet si cher à certains de nos politiciens ... Elle a aussi tout pour devenir à moindre coup un centre multimédia.

Ma boite libre (comme elle se nome sur mon réseau), est une V4, mais ce que je décris ici fonctionne aussi avec une V5 et peut-être même une V3.

Dans son mode de fonctionnement par défaut, routeur déconnecté, la Freebox est passive, voir même totalement transparente. L'avantage étant la facilité de configuration ... vu qu'aucune configuration n'est à faire  .

.

Le mode routeur connecté est celui qui nous intéresse ici : non seulement il sépare les machines du réseau du reste de l'Internet, mais en plus il permet à la Freebox de fournir certains services de base ... qu'on utilisera où non.

La première chose à faire est bien évidemment d'activer le mode routeur. Ensuite, la boite libre n'étant plus transparente, elle devient un élément du réseau comme un autre : elle a donc besoin de sa propre adresse IP. Dans mon cas, 192.168.0.10.

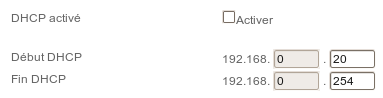

La freebox peut officier comme serveur DHCP : très utile dans une configuration simple ... mais ce n'est pas mon cas :

![]() Il faut que les machines clientes utilisent mon propre DNS plutôt que celui de free pour connaitre mes serveurs internes ... ce qui n'est pas configurable avec le serveur DHCP de la freebox.

Il faut que les machines clientes utilisent mon propre DNS plutôt que celui de free pour connaitre mes serveurs internes ... ce qui n'est pas configurable avec le serveur DHCP de la freebox.

![]() Ensuite, j'ai besoin de créer un serveur BOOTP lorsque je réinstalle mes SUN. A nouveau, impossible de le faire avec la freebox.

Ensuite, j'ai besoin de créer un serveur BOOTP lorsque je réinstalle mes SUN. A nouveau, impossible de le faire avec la freebox.

Bref, j'installerai un serveur DHCP complet sur une de mes machines et celui de la boite libre est dévalidé.

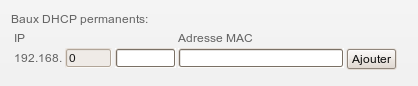

A noter qu'il est possible d'attribuer toujours la même adresse à une machine donnée grâce au champ "Baux permanents". Il suffit de spécifier l'adresse MAC de la machine et l'adresse IP correspondante : super utile pour configurer le FreePlayer comme indiqué plus bas.

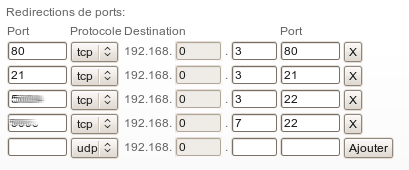

Attention, c'est ici que l'on touche à la sécurité de tout le réseau : ces options sont critiques spécialement lorsqu'il y a des machines ms-windows.

Attention, c'est ici que l'on touche à la sécurité de tout le réseau : ces options sont critiques spécialement lorsqu'il y a des machines ms-windows.

Dans la configuration par défaut, aucun port n'est ouvert, ce qui signifie que les machines du réseau peuvent ouvrir n'importe quel port sortant (contrairement à un vrai routeur), mais qu'aucune machine externe ne peut initier de connexion. En d'autres termes, aucun virus ne peut passer en scanant les ports (ce qui évidemment ne protège aucunement des autres formes de virus tels que les chevaux de troie ou exploitation des navigateurs web).

On admettra aisément que ce n'est pas l'idéal lorsque l'on souhaite avoir des serveurs publiques sur notre réseau : il faut donc ouvrir des ports.

Grâce à la première ligne, on indique que toutes les requêtes HTTP (port 80) sont redirigées vers la machine active (192.168.0.3).

La seconde ligne, on fait pareille avec le port FTP (21) ... mais FTPd est dévalidé au niveau du serveur lui-même : gérer l'accès depuis le serveur est une bonne pratique pour ce genre de services utilisés que ponctuellement, car ça évite de devoir redémarrer la freeboite à chaque fois.

Le port 22 est utilisé pour les connexions SSH. Comme vous pouvez le voir, je ne l'expose pas directement sur le web, car il y a une multitude de robot qui essaie de s'introduire en trouvant le mot de passe. En plus du risque encouru, c'est gênant avec un serveur ssh bien foutu qui mettra ce port en quarantaine après trop de login infructueux. Bref, c'est plus prudent et plus pratique d'utiliser un port perso. D'un autre coté, je ne l'ai pas fait sur le serveur pour éviter une configuration pénible pour les sauvegardes par rsync.

Et pourquoi ai-je 2 redirections vers ce port 22 ? Comme je l'ai expliqué précédemment, actif est une IP flottante associée dynamiquement au noeud actif de mon cluster. J'ai donc ouvert un second port vers l'IP physique d'un de ces noeuds par sécurité.

Certaines applications ont besoins d'ouvrir des ports entrants (clients bittorrent, jeux, ...). Pour éviter de devoir configurer ces ports à la main, la freeboite reconnait depuis quelques temps le protocole UPNP. C'est sans doute pratique, mais je préfère savoir ce qui est ouvert sur mon réseau ou non : je n'ai donc pas validé cette option (de toute façon, je n'utilise pas d'applie qui nécessite ce genre de port).

Autre truc encore bien dangereux : l'option IP DMZ. Elle permet d'indiquer une machine où tous les ports sont ouverts. Heu, faut vraiment avoir confiance dans la machine en question ... à éviter sauf s'il s'agit un routeur qui gérera la sécurité.

N'est utile que si vous utilisez un monitoring extérieur de votre connexion internet. Sinon, ça ne crée que du bruit.

Si une de vos machines supporte le protocole Wake-On-Lan, cette option vous permettra de la réveiller depuis l'extérieur. Malheureusement, ce n'est pas mon cas.

Il reste un dernier paramètre dont je n'ai pas parlé : le FreePlayer ... il nécessitera un billet dédié  .

.

|

Visitez : Nos sorties Ski et rando |

Copyright Laurent Faillie

2001-2025

N'oubliez pas d'entrer le mot de passe pour voir aussi les photos perso. |

Contactez moi si vous souhaitez réutiliser ces photos et pour les obtenir avec une plus grande résolution. |

|

Visites durant les 7 derniers jours

|

Vous pouvez

laissez un commentaire

sur cette page.